Los estafadores han comenzado a utilizar una nueva versión del "troyano" bancario NGate para engañar a los usuarios. Así lo informa la Dirección de Lucha contra el Uso Ilícito de las Tecnologías de la Información y las Comunicaciones del Ministerio del Interior de Rusia.

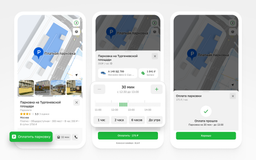

El esquema de engaño es el siguiente: el estafador llama a la víctima y le ofrece recibir varios beneficios sociales u otra ventaja financiera. Luego, el delincuente dirige a la víctima a un enlace enviado, desde donde se descarga un archivo malicioso, disfrazado como una aplicación del portal "Gosuslugi", el Banco Central o uno de los bancos populares.

Tan pronto como el usuario confiado inicia la aplicación, se le exige que adjunte la tarjeta de pago a la parte posterior del teléfono inteligente para su verificación, ingrese el código PIN y espere. Durante este tiempo, se leen los datos de la tarjeta y se transmiten a los delincuentes. El caso es que, mientras la víctima sostiene la tarjeta cerca de su teléfono inteligente, los delincuentes pueden estar en un cajero automático solicitando un retiro de efectivo.

Anteriormente, el servicio de prensa del banco VTB informó sobre un esquema fraudulento que combina métodos de ingeniería social y software espía para robar datos de tarjetas bancarias y copiarlas. Los delincuentes convencen a la víctima de que fotografíe la tarjeta o la acerque a su teléfono inteligente, y luego ingrese el código PIN anterior con el pretexto de cambiarlo. El programa espía activa NFC, lo que permite a los estafadores interceptar los datos de la tarjeta y utilizar un clon virtual para retirar dinero en cajeros automáticos y pagar compras.

Lea también sobre el tema:

Qué es el troyano NGate: contamos más detalles

Los hackers crearon un troyano para minar criptomonedas

Los estafadores distribuyen el troyano Mamont a través de tiendas en línea falsas