Полностью скрыть свою активность в интернете не получится, но можно сделать её менее заметной. Для этого нужно использовать специально созданную электронную почту и номер телефона при регистрации в соцсетях и приложениях. Об этом рассказала Илона Кокова, ведущий системный архитектор информационной безопасности МТС Web Services.

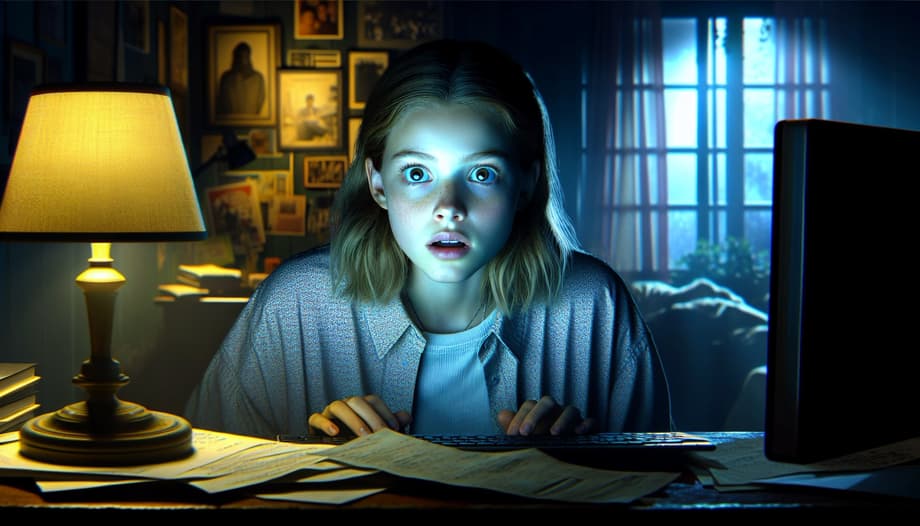

Цифровой след — это информация, которую человек оставляет о себе и своих действиях в интернете. Посещение сайтов, публикации в социальных сетях, общение на форумах, подписки на рассылки, заполнение онлайн-форм — всё это формирует активный цифровой след.

Полностью скрыть свою активность в сети невозможно, но можно постараться сократить объем информации. При регистрации в социальных сетях и приложениях следует использовать специально созданный адрес электронной почты и отдельный номер телефона. Рекомендуется не публиковать слишком много личной информации, а еще лучше — сделать свой профиль закрытым и удалить старые аккаунты, а также отписаться от ненужных рассылок.

Чтобы защитить свои данные, можно запретить сохранение cookie-файлов и истории просмотров на сайтах. Используйте только безопасные сайты с HTTPS. Регулярно очищайте рекламные настройки на телефоне, в браузерах и соцсетях. Избегайте публичных Wi-Fi сетей и отключайте GPS и Bluetooth, когда они не нужны.

Для сбора цифрового следа используют несколько методов:

- Файлы cookie на сайтах запоминают, как вы зарегистрировались и какие страницы просматривали.

- Анализ IP-адресов помогает определить ваше местоположение и интернет-провайдера.

- Устройства-маячки передают сигналы, которые могут быть приняты через мобильные приложения или Bluetooth/Wi-Fi. Они собирают информацию о вашей активности в программах и отправляют уведомления о скидках и мероприятиях.

Ранее стало известно, что злоумышленники стали чаще взламывать умные устройства в домах. Они находят слабые места, подбирают пароли, загружают вредоносное ПО и превращают гаджеты в часть большой сети, управляемой хакерами. Заражённые устройства начинают «действовать» без ведома их владельцев. Например, они могут отправлять запросы на рекламные сайты, чтобы увеличить количество кликов, или устраивать DDoS-атаки, перегружая серверы.

Читать материалы по теме:

Самая продолжительная DDoS-атака в 2024 году длилась более четырёх дней

Мошенники атакуют россиян через секретные чаты Telegram

Т-банк внедрил отечественную систему аутентификации Safetech вместо ключей Microsoft

«Стопфейк»: москвичи протестируют сервис для защиты от кибермошенников