Китайские популярные биометрические терминалы от ZKTeco, которые ставят на особо охраняемых объектах рода АЭС и крупных предприятий, оказались очень уязвимыми к хакерским атакам. Злоумышленники могут использовать уязвимости, чтобы попасть внутрь комплекса, выкрасть или подменить биометрию сотрудников или же внедрить в инфраструктуру шпионскую программу.

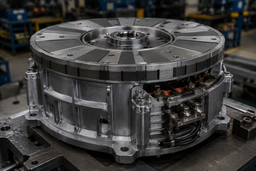

Терминалы ZKTeco поддерживают четыре способа аутентификации пользователя: биометрический (с помощью лица), по паролю, электронному пропуску или QR-коду. В них могут храниться биометрические данные тысяч людей, и атака даже на один из них может привести к катастрофе.

«Лаборатория Касперского» же выявила 24 таких уязвимости.

В частности, злоумышленники могли загружать в базу данных терминалов собственные данные под видом сотрудников, и затем проходить через турникеты или двери. Эта группа уязвимостей позволяла также заменять исполняемые файлы, что потенциально делает возможным создание бэкдора.

Кроме того, взломщики могли внедрить свои данные в QR-код для доступа в те места, куда не попасть без авторизации. Если терминал начнет обрабатывать запрос, содержащий такой вредоносный QR-код, база данных ошибочно идентифицирует его, как исходящий от последнего авторизованного легитимного пользователя. Так в систему мог попасть чужой человек, которого биометрический терминал принял бы за реального сотрудника.

Наконец, уязвимости позволяли выполнять произвольные команды или код на устройстве, предоставляя злоумышленнику полный контроль с наивысшим уровнем привилегий. Это означает, что терминал может быть использован для проведения атак на другие сетевые узлы, а значит, под угрозой находилась вся корпоративная инфраструктура.

Все уязвимости были сгруппированы и зарегистрированы, а производитель — сразу же уведомлен о проблемах.

Для предотвращения атак с использованием перечисленных уязвимостей «Лаборатория Касперского» советует предприятиям, где используются эти и аналогичные модели терминалов:

- выделить их в отдельный сегмент сети;

- использовать надежные пароли администратора, обязательно заменить установленные по умолчанию;

- проверить и усилить настройки безопасности устройства, включить тепловые датчики на биометрическом терминале, чтобы избежать авторизации по случайной фотографии;

- свести к минимуму использование QR-кодов;

- регулярно обновлять прошивку.

Читать материалы по теме:

Яндекс Браузер обогнал Google Chrome и Safari по блокировке мошеннических сайтов

Госсектор и промышленность оказались под ударом: хакеры стали быстрее взламывать IT-инфраструктуру

Появился новый вид кибершпионажа против российских компаний